Misión

Fortalecer la resiliencia digital con soluciones de ciberseguridad integrales y formación técnica continua. Operamos con precisión, confidencialidad y enfoque en riesgos reales, adaptándonos al contexto de cada cliente.

Evaluación, auditoría y capacitación de alto nivel para fortalecer la postura de seguridad, reducir exposición y proteger los activos críticos de su organización.

“Confíe en expertos para resguardar lo que más importa.”

Plataforma para automatizar evaluaciones de seguridad, priorizar hallazgos, demostrar cadenas de compromiso y generar reportes ejecutivos, técnicos y de cumplimiento.

Vista central para analizar la distribución de hallazgos por criticidad, identificar activos con mayor exposición y entender rápidamente el estado de riesgo del proyecto evaluado.

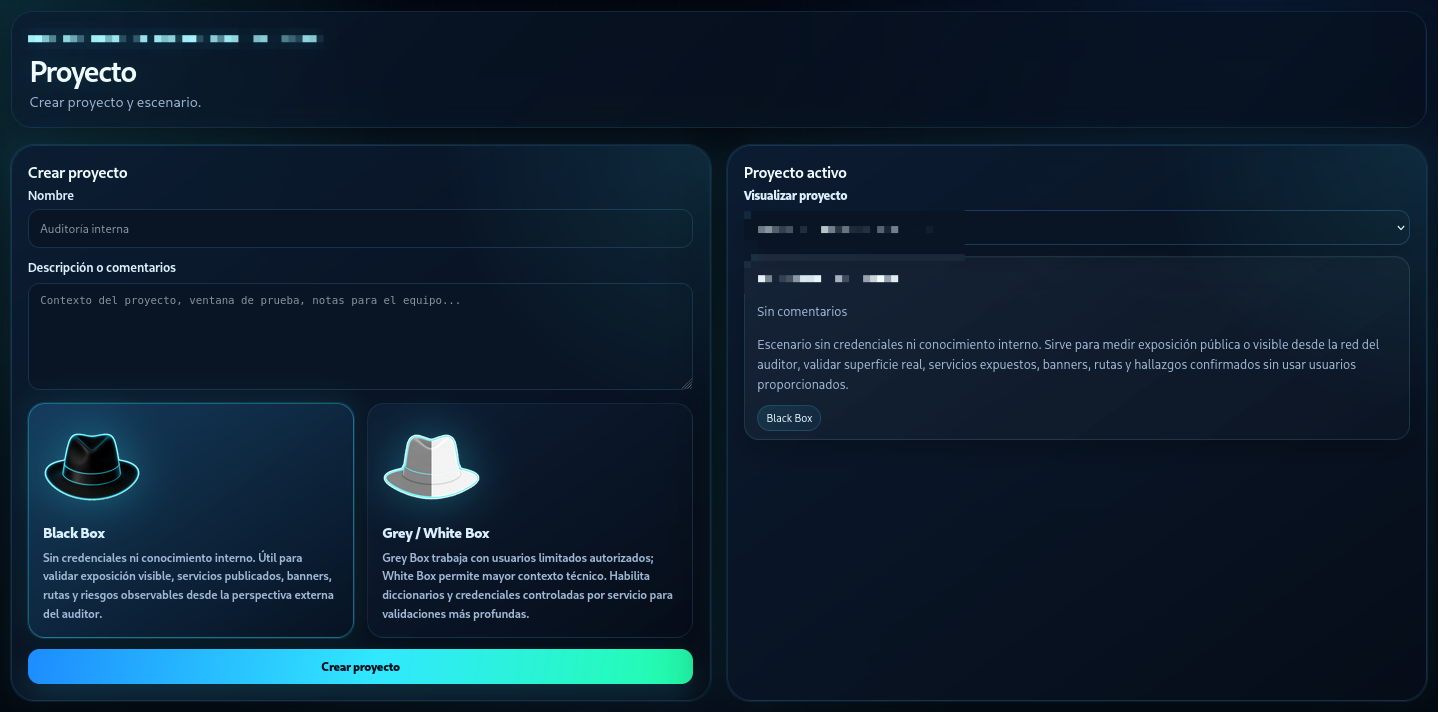

Permite crear escenarios de auditoría, definir contexto, seleccionar modalidad Black Box o Grey / White Box y mantener cada evaluación separada por alcance, cliente, ambiente o prueba de remediación.

Marco técnico abierto para la protección integral de Cajeros Automáticos (ATM).

CARSS establece una guía técnica para evaluar, proteger y fortalecer ecosistemas ATM, considerando seguridad física, lógica, red, monitoreo, hardening, gestión de riesgos y controles operativos aplicables a entornos financieros.

Certificación avanzada para formar especialistas capaces de analizar, comprometer y fortalecer infraestructuras empresariales mediante laboratorios prácticos, escenarios bancarios y metodologías ofensivas reales.

Aprende pentesting, seguridad web, Active Directory, post-explotación, movimiento lateral, seguridad ATM, hacking con IA y desarrollo de exploits en un programa intensivo orientado a auditorías reales.

10 especializaciones en una sola certificación

Más contenido · Mismo precioCombinamos protección avanzada y formación de excelencia con una visión práctica e innovadora, orientada a líderes y equipos profesionales.

Fortalecer la resiliencia digital con soluciones de ciberseguridad integrales y formación técnica continua. Operamos con precisión, confidencialidad y enfoque en riesgos reales, adaptándonos al contexto de cada cliente.

Ser referente internacional en seguridad y educación aplicada, uniendo excelencia operativa, accesibilidad y tecnología de vanguardia para anticipar amenazas emergentes.

Capacitación ejecutiva, auditorías especializadas, consultoría estratégica, validación de controles y gestión de vulnerabilidades para prevenir, detectar y responder con eficacia.

CertiSysNet Solutions entrega ciberseguridad ejecutiva con precisión: servicios integrales, enfoque a resultados y costos competitivos. Protegemos tus activos y te capacitamos para fortalecer tu propia defensa.

Nuestros especialistas están altamente capacitados para identificar y validar vulnerabilidades de forma controlada, cumpliendo con los estándares más rigurosos de la industria. Combinamos experiencia para ofrecer soluciones confiables, efectivas y siempre actualizadas frente a amenazas complejas.

Accede a contenidos especializados en ciberseguridad.

/

⚡ Bruteforce Blitz — El instante en que el dominio se queda sin defensas Evidencia final: acceso confirmado — el momento exacto donde el atacante deja de “intentar” y comienza a…

/

⚠️ Ghosting Scam — El nuevo rostro del robo de identidad digital Imagen ilustrativa: Ghosting Scam — suplantación digital y fraude post-mortem. En la era de la hiperconectividad, incluso la muerte…

/

⚠️ Incumplimiento con Estándares y Marcos Durante la evaluación de seguridad de autenticación se identificó el uso de credenciales débiles y ausencia de controles adecuados en los intentos de acceso. Estas…

/

🧠 Guía Hydra SSH — Ataque de Fuerza Bruta Controlado Durante ejercicios de auditoría ética en redes internas, se empleó la herramienta Hydra para demostrar cómo un servicio SSH expuesto con…

/

🛡️ Seguridad en Aplicaciones Web — PHP fortalece la defensa contra inyección SQL con consultas preparadas En un esfuerzo por fortalecer la seguridad en el desarrollo de aplicaciones web, especialistas recomiendan…