Back to: Profesional Experto en Ciberseguridad y Hacking Ético Empresarial

El uso de Nmap con el script “vuln” y su integración con bases como Vulners.com permite detectar vulnerabilidades reales desde versiones de servicios visibles. Esta práctica es esencial para descubrir exposiciones explotables en servidores accesibles.

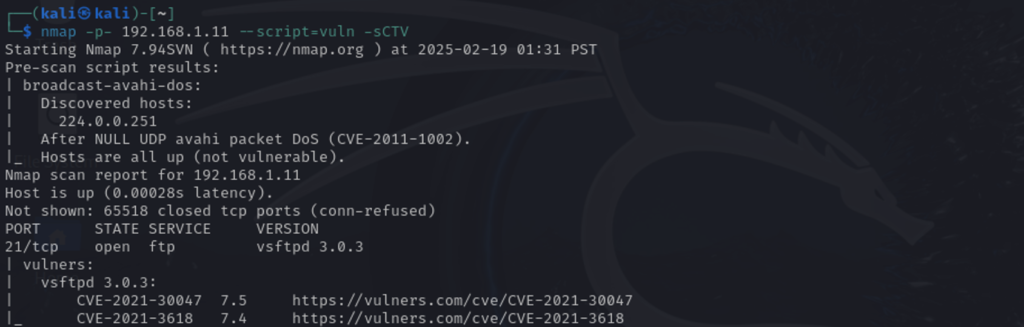

1. 🔎 ESCANEO EN 192.168.1.11

Se detecta el servicio FTP (vsftpd 3.0.3) ejecutándose en el puerto 21

mediante un escaneo específico utilizando scripts de vulnerabilidad:

nmap -p- 192.168.1.11 --script=vuln -sCTV

El escaneo identifica el servicio activo y ejecuta scripts NSE para correlacionar vulnerabilidades conocidas directamente contra la versión detectada.

-p-→ Escanea todos los puertos (1–65535).192.168.1.11→ Host objetivo.--script=vuln→ Ejecuta scripts NSE enfocados en vulnerabilidades.-sC→ Ejecuta scripts por defecto de Nmap.-sT→ Escaneo TCP Connect (no requiere privilegios raw).-V→ Detección de versión de servicios.

21/tcp open ftp→ Puerto FTP accesible.vsftpd 3.0.3→ Versión del servicio identificada.vulners→ Correlación automática con CVEs.

2. 📌 INTERPRETACIÓN DEL RESULTADO

Se identificaron vulnerabilidades relevantes asociadas al servicio:

- CVE-2021-30047 → Vulnerabilidad de tipo buffer overflow (CVSS 7.5).

- CVE-2021-3618 → Posible bypass de autenticación (CVSS 7.4).

Estas vulnerabilidades presentan severidad High y pueden permitir ejecución de código, acceso no autorizado o interrupción del servicio.

3. ⚙️ FUNCIONALIDAD DEL SCRIPT vuln.nse

El script vuln de Nmap ejecuta múltiples verificaciones automáticas contra vulnerabilidades conocidas:

ftp-vuln*→ Vulnerabilidades en servicios FTP.smb-vuln*→ Servicios SMB.http-vuln*→ Aplicaciones web.vulners.nse→ Correlación con bases de datos CVE externas.

Permite detectar vulnerabilidades automáticamente sin necesidad de análisis manual inicial.

4. ✅ RECOMENDACIONES

- Actualizar vsftpd a la versión más reciente disponible.

- Restringir acceso al puerto

21mediante firewall. - Deshabilitar acceso anónimo si está habilitado.

- Monitorear logs de acceso e intentos sospechosos.

Mantener servicios actualizados y aplicar hardening continuo es clave para cumplimiento de estándares como PCI DSS, ISO 27001 y CIS Controls.

🔗 Consulta Adicional y Referencias

Explora estos recursos para ampliar tu dominio del escaneo NSE vinculado con CVEs:

Leave a Reply