🧠 Guía Hydra SSH — Ataque de Fuerza Bruta Controlado

Durante ejercicios de auditoría ética en redes internas, se empleó la herramienta Hydra para demostrar cómo un servicio SSH expuesto con credenciales débiles puede ser comprometido en cuestión de minutos. Este laboratorio forma parte de la capacitación práctica avanzada y se realiza en un entorno cerrado y autorizado. Los diccionarios utilizados (users.txt y passwords.txt) se entregan únicamente dentro del curso completo.

🔍 Comando ejecutado

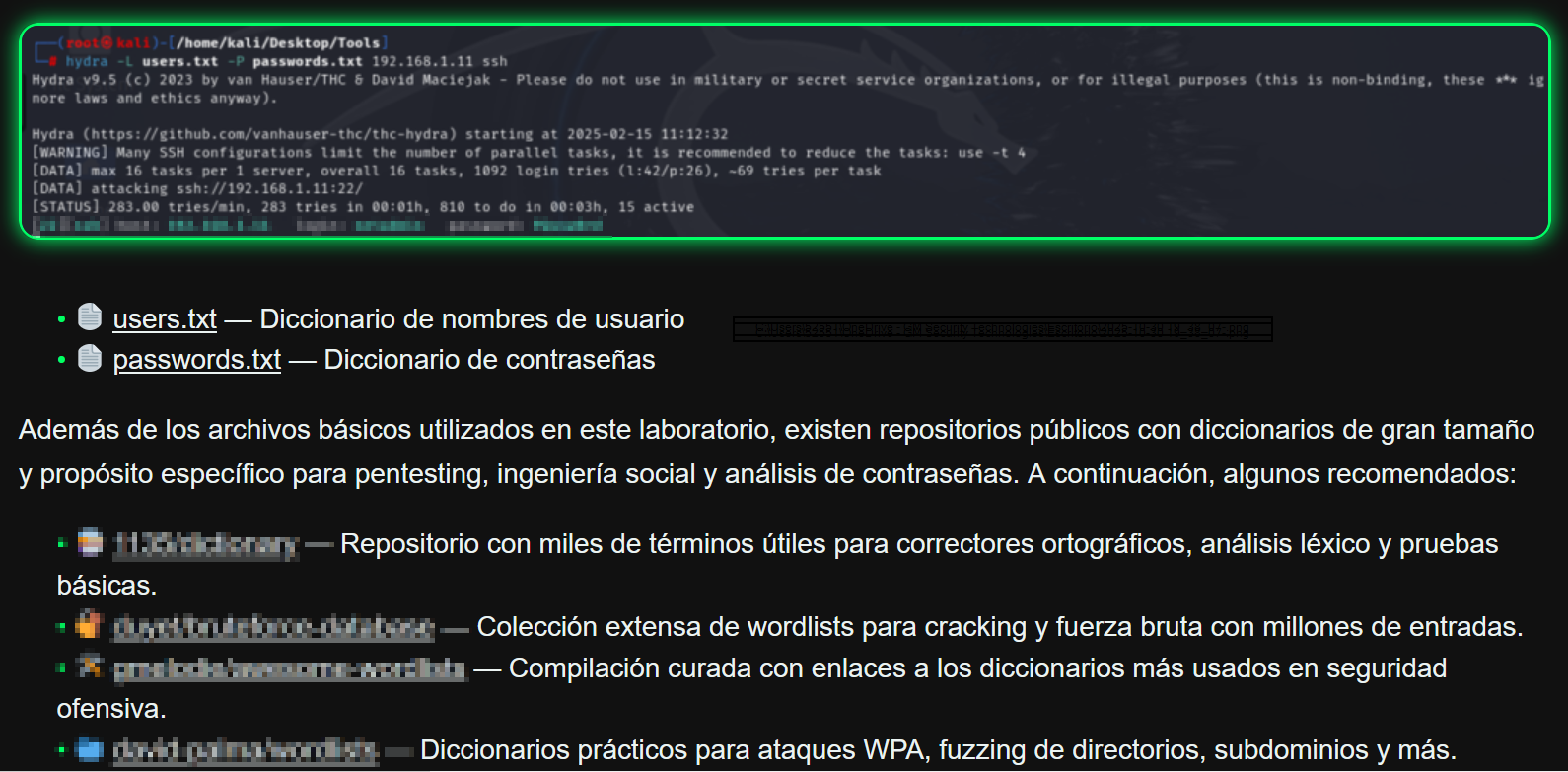

hydra -L users.txt -P passwords.txt 192.168.1.11 sshEl comando anterior inicia un ataque de fuerza bruta contra el servicio SSH del host 192.168.1.11 utilizando los diccionarios locales users.txt (usuarios) y passwords.txt (contraseñas). Hydra combina cada usuario con cada contraseña y realiza intentos en paralelo. Los resultados reales han sido anonimizados en esta guía.

🧩 Desglose línea por línea

1️⃣ Inicio de Hydra

Hydra v9.5 – Aviso de uso ético

Se muestra la versión y recordatorio de que su uso fuera de entornos controlados o con fines ilegales está prohibido.

2️⃣ Advertencia de concurrencia

[WARNING] Many SSH configurations limit the number of parallel tasks...

Hydra sugiere limitar las tareas simultáneas con -t 4 para evitar bloqueos o detección por IDS/IPS.

3️⃣ Estadísticas de ejecución

[DATA] attacking ssh://192.168.1.11:22/

Muestra la IP, puerto y número de combinaciones a probar. También la velocidad de ataque (≈283 intentos/min) y el número de hilos activos.

4️⃣ Archivos utilizados

📄 users.txt — Diccionario de nombres de usuario

📄 passwords.txt — Diccionario de contraseñas

Estos archivos contienen listas cuidadosamente seleccionadas de credenciales simuladas y se incluyen únicamente dentro de la certificación CBHPX-NW.

⚙️ Ejecución controlada paso a paso

- Prepara el entorno con dos máquinas virtuales (Kali y Debian/Ubuntu con SSH).

- Crea pequeños diccionarios de prueba:

echo "admin" > users.txt echo "admin123" > passwords.txt - Ejecuta Hydra limitando los hilos:

hydra -L users.txt -P passwords.txt -t 4 -f ssh://192.168.1.11 - Observa las líneas

[STATUS]para el progreso. Cuando encuentra una coincidencia, Hydra la reporta y se detiene automáticamente con-f.

🧠 Interpretación del resultado

El campo [STATUS] muestra la velocidad, número de intentos y tareas activas. Un resultado exitoso (anonimizado en este ejemplo) se marca con [22][ssh] host: 192.168.1.11 login: ... password: .... En la capacitación completa se analiza cómo interpretar, registrar y mitigar estos hallazgos en escenarios reales de auditoría.

🛡️ Contramedidas recomendadas

- Deshabilitar contraseñas y usar autenticación por clave pública (

PasswordAuthentication no). - Implementar Fail2Ban o mecanismos de bloqueo tras múltiples intentos fallidos.

- Forzar MFA para conexiones SSH críticas.

- Auditar logs (

/var/log/auth.log) y generar alertas automáticas. - Aplicar hardening SSH: cambiar puerto, limitar usuarios y usar banners de advertencia.

🎓 Formación y recursos

Las wordlists completas, configuraciones de Hydra avanzadas, scripts de automatización y ejercicios de detección están disponibles en el curso CBHPX-NW – Certified Black Hat Pentesting eXpert dentro del módulo de Explotación de Servicios de Red.

Leave a Reply