Back to: BHPX – Black Hat Pentesting eXpert Network & Web Exploitation

📌 Contexto en Pentesting

En un escenario de pruebas de penetración, la transferencia de archivos entre un equipo atacante (Kali Linux) y un sistema objetivo (Debian) es una operación clave para distintas fases del engagement:

- Post-explotación: Subir herramientas personalizadas, scripts de recolección de información o binarios para escalar privilegios.

- Exfiltración controlada: Descargar evidencias, archivos de configuración, bases de datos o credenciales para su análisis forense.

- Persistencia: Transferir payloads o backdoors que permitan el acceso futuro al sistema comprometido.

- Pivoting: Mover utilidades hacia o desde sistemas intermedios para explorar redes internas.

0. ✅ Prerrequisitos

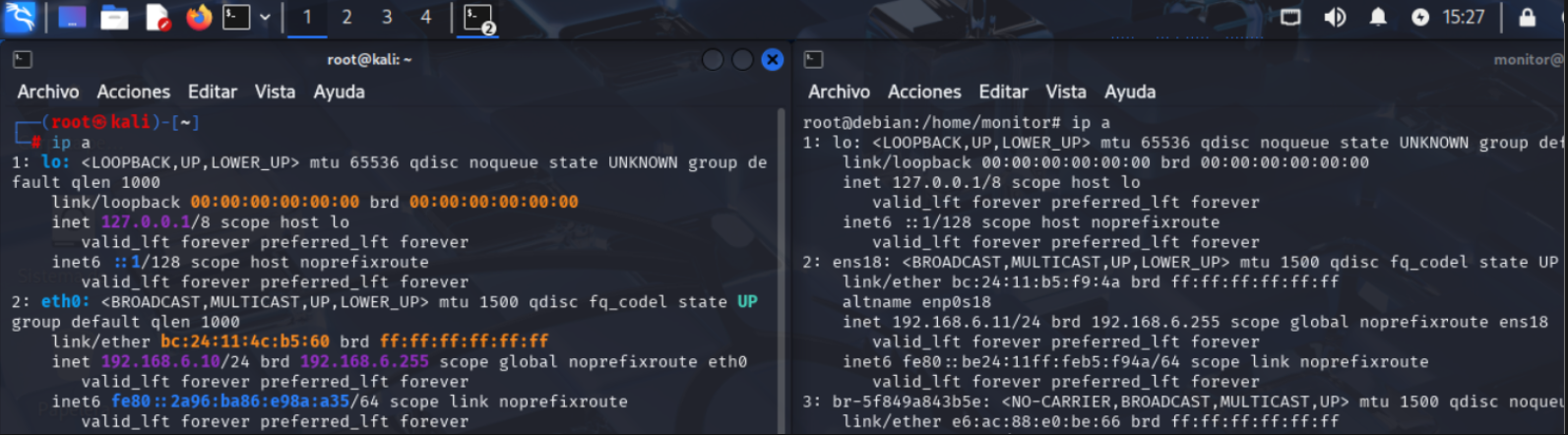

- Ambas máquinas en la misma red o con rutas alcanzables (Kali

192.168.6.10↔ Debian192.168.6.11). - Servicio SSH activo en Debian (y en Kali si harás transferencias inversas).

sudo systemctl status ssh

Si no está activo:sudo apt update && sudo apt install -y openssh-server sudo systemctl enable --now ssh

- Usuario y credenciales válidas (en los ejemplos se usa

root).

1. 🔍 Verificación de Conectividad

Paso 1:

Confirma interfaces e IPs con ip a en ambas máquinas.

ip a

Paso 2:

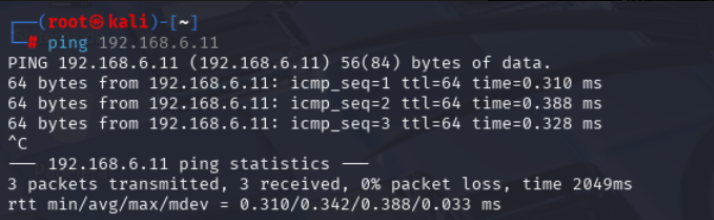

Comprueba conectividad desde Kali → Debian.

ping 192.168.6.11

Paso 3:

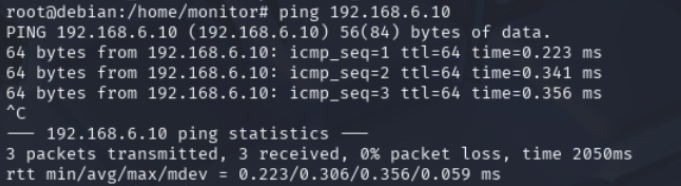

Comprueba conectividad desde Debian → Kali.

ping 192.168.6.10

ufw/iptables) o reglas del hipervisor/bridge.

2. 📤 Enviar Archivos de Kali → Debian con SCP

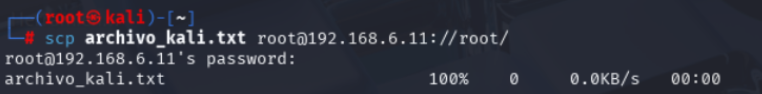

Paso 1: archivo de prueba

echo "hola desde kali" > archivo_kali.txt

Paso 2: transferencia

scp archivo_kali.txt root@192.168.6.11:/root/

Directorio completo:

scp -r /home/kali/proyecto root@192.168.6.11:/root/

scp [opciones] origen usuario@host:destinoUsa

-r para carpetas, -C para compresión, -P 2222 si el SSH usa puerto no estándar.

3. 📥 Traer Archivos de Debian → Kali con SCP

Paso 1: archivo de prueba en Debian

echo "hola desde debian" > /home/monitor/archivo_debian.txt

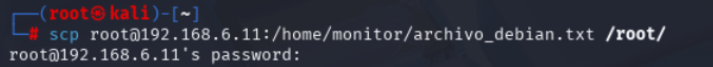

Paso 2: transferencia (ejecutado en Kali)

scp root@192.168.6.11:/home/monitor/archivo_debian.txt /root/

Carpeta completa:

scp -r root@192.168.6.11:/var/log/ /root/logs_debian/

4. 🧯 Troubleshooting Rápido

- Conexión rechazada: verifica

ss -tlnp | grep :22ysystemctl status ssh. - Time out / No route: revisa rutas (

ip route) y firewalls. - Permiso denegado: usa rutas con permisos correctos o

sudo, revisachmod/chown. - Clave no aceptada: revisa

~/.sshyauthorized_keys(propietario/permisos).

🔗 Consulta Adicional y Referencias

Recursos recomendados para profundizar en la transferencia segura de archivos en entornos Linux:

- 🔗 Página oficial de manual de SCP (opciones, ejemplos y parámetros avanzados)

- 🔗 Página oficial de manual de SFTP (modo interactivo y comandos internos)

- 🔗 Manual de Rsync (sincronización eficiente de directorios y backups incrementales)

- 🔗 Documentación de Ncat/Netcat (transferencias rápidas sin autenticación, uso seguro en laboratorio)

- 🔗 Guía para generar y usar claves SSH (autenticación sin contraseña para automatizar transferencias)

Leave a Reply